- 社員が勝手に、会社のメールを個人のスマホ(GmailやYahoo!メール)に自動転送設定している……

- もしアカウントが乗っ取られたら、すべてのメールがハッカーのアドレスに転送されてしまうのでは?

テレワークが定着し、場所を問わず働けるようになった反面、IT管理者様にとって「メールの外部転送による情報漏洩リスク」は絶対に無視できない課題です。

悪意がなくても、社員が「個人のスマホで手軽に見たいから」という理由で自動転送を設定してしまうケースは後を絶ちません。

実は、Microsoft 365(Exchange Online)では、管理者がシステム側で「外部への自動転送を強制的に禁止する」ことが可能です。

今回は、「Exchange メール転送 外部」「Microsoft 365 メール転送禁止 設定」について検索されている管理者様向けに、自社のセキュリティを守るための2つの具体的なブロック手順を分かりやすく解説します。

なぜ「外部への自動転送」は危険なのか?

設定手順の前に、この機能がなぜそれほど危険視されているのか、社内へ説明する際の理由として整理しておきましょう。

- シャドーITによる情報漏洩:

個人のフリーメール(Gmailなど)に会社のデータが流出すると、退職後もデータが残り続け、企業側でコントロールが一切できなくなります。

- アカウント乗っ取り時の被害拡大:

近年多発している標的型攻撃では、ハッカーがアカウントを乗っ取った直後に「受信したメールをすべてハッカーのアドレスへ自動転送する隠しルール」を作成します。

これにより、パスワードを変更しても情報が筒抜けになってしまいます。

これらを防ぐため、原則として「外部への自動転送はシステムレベルで禁止(ブロック)する」のが現代のセキュリティのベストプラクティスです。

方法1:送信スパムフィルターポリシーで一括禁止する(推奨・最も簡単)

Microsoft Defenderポータルを利用して、テナント(会社)全体で外部への自動転送をオフにする最もスタンダードな方法です。

【設定手順】

管理者アカウントで Microsoft Defender ポータル(https://security.microsoft.com/)にサインインします。

左側のナビゲーションから 「メールとコラボレーション」 > 「ポリシーとルール」 をクリックします。

「脅威ポリシー」 > 「スパム対策(Anti-spam)」 の順に選択します。

ポリシーの一覧から 「迷惑メール対策の送信ポリシー (既定)」(Anti-spam outbound policy (Default))をクリックします。

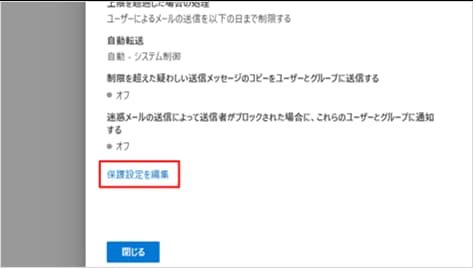

画面右側に詳細パネルが開くので、下部にある 「保護設定の編集」 をクリックします。

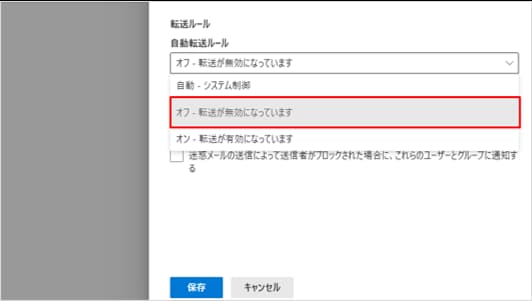

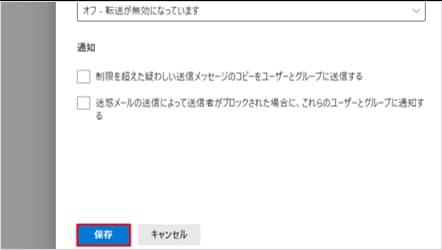

「自動転送ルール」 という項目を探し、ドロップダウンメニューから 「オフ - 転送は無効です」 を選択します。

「保存」 をクリックします。

【この設定の効果】

この設定を行うと、ユーザーがOutlook上で自分のGmail宛てに転送ルールを作ったとしても、システム側で遮断され、外部には転送されなくなります(転送しようとするとエラーメールが返ります)。

方法2:メールフロールール(トランスポートルール)で細かく制御する

「基本は禁止したいが、特定の関連会社(A社のドメイン)宛てだけは転送を許可したい」「ブロックした際に、独自の警告メッセージを出したい」という場合は、Exchange管理センターのメールフロールールを使用します。

【設定手順】

Exchange 管理センター(https://admin.exchange.microsoft.com/)にサインインします。

左側のメニューから 「メールフロー」 > 「ルール」 をクリックします。

「+ ルールの追加」 > 「新しいルールの作成」 を選択します。

以下の通りに条件を設定します。

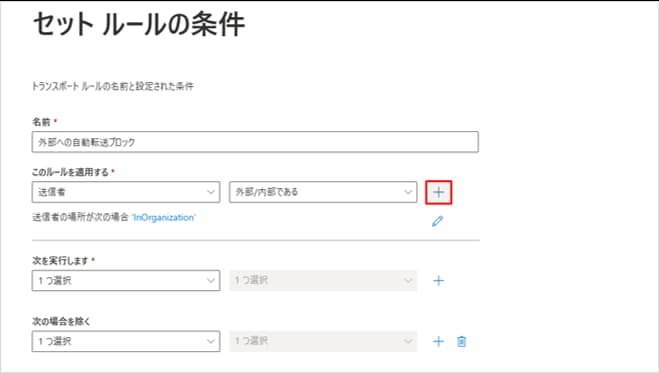

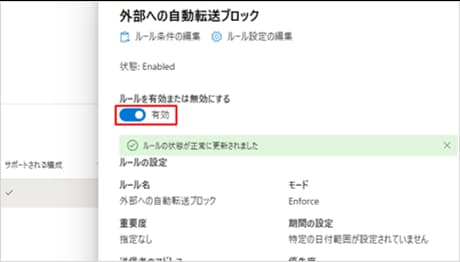

名前: 外部への自動転送ブロック(など任意の名前)

このルールを適用する条件:

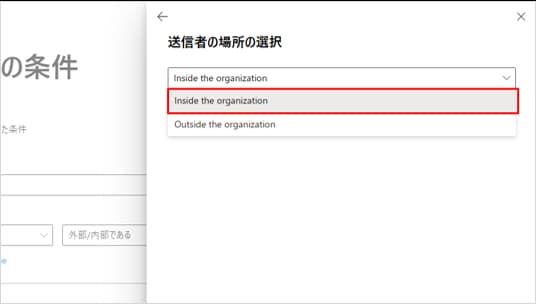

「送信者の場所が...」>「組織内(Inside the organization)」

+(条件の追加)をクリック

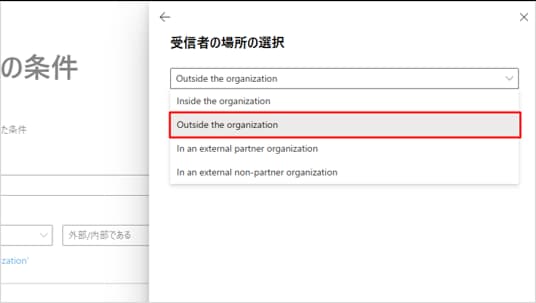

「受信者の場所が...」>「組織外(Outside the organization)」

+(条件の追加)をクリック

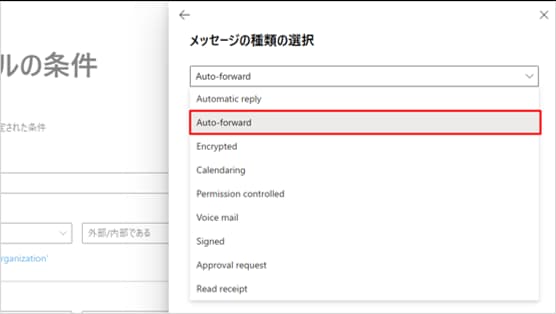

「メッセージのプロパティ...」>「メッセージの種類を含める」>「自動転送(Auto-forward)」を選択

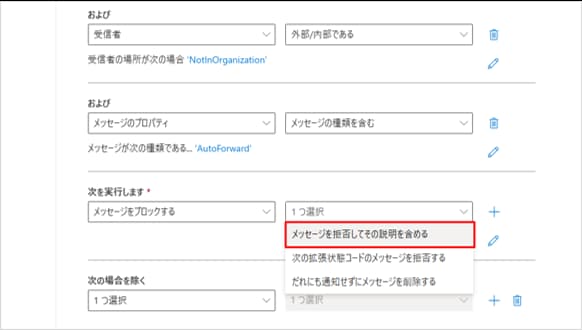

実行する処理:

「メッセージをブロックする...」>「メッセージを拒否して、状態コードを含めた説明を追加する」を選択します。

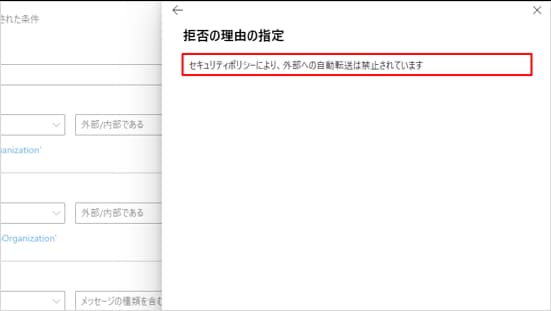

拒否の理由として「セキュリティポリシーにより、外部への自動転送は禁止されています」などのメッセージを入力します。

「次へ」 を押し、設定を確認して 「完了(保存)」 をクリックします。

最後に、作成したルールのステータスを 「有効」 に切り替えます。

この方法であれば、「例外」の条件を追加することで、特定のアドレスやドメイン宛ての転送のみを許可するといった柔軟な運用が可能です。

日々のトラブル、まずこの一冊で解決しませんか?

- 設定を変えたのに、まだ転送されているユーザーがいる!

- 転送がブロックされたというエラー(NDR)の意味が分からないと問い合わせが来た

Exchange Onlineのメールフロールールやセキュリティ設定は非常に強力ですが、設定の反映に時間がかかったり、既存のルールと競合したりして、管理者を悩ませることがあります。

もし、あなたがそんな日々の問い合わせ対応に追われ、本来の業務に集中できずにいるなら、まずこの一冊を手元に置いてみてはいかがでしょうか。

Microsoft 365支援のプロが、現場で実際に寄せられるよくある質問と解決策を厳選してまとめた「トラブルシューティング大全」をご用意しました。

▼資料ダウンロードはこちら

『社内からの「これどうやるの?」を9割削減する Microsoft 365 トラブルシューティング大全』

よくある質問(FAQ)

- Qこの設定をすると、「手動」で外部へメールを転送することもできなくなりますか?

- A

いいえ、手動での転送は可能です。

今回ブロックの対象となるのは、Outlookの「仕分けルール」や「転送機能」を使った「自動転送」のみです。

ユーザーが受信したメールを開き、手動で「転送」ボタンを押して外部のアドレスへ送ることはこれまで通り可能です。

- QユーザーがOutlookで自動転送設定をしようとしたら、どう見えますか?

- A

設定自体はできてしまいますが、実際には届きません。

ユーザーのOutlook画面上では、Gmailなどへの転送設定を保存できてしまう場合があります。

しかし、実際にメールを受信して転送が実行されるタイミングでサーバー側(Exchange)がブロックし、ユーザーには「アクセス拒否(Access denied)」の配信不能通知(NDR)が届くようになります。

- Q「リモートドメイン」の設定で転送を禁止するのとは何が違いますか?

- A

リモートドメイン設定でも外部への自動転送を禁止できますが、現在は「方法1(スパムフィルターポリシー)」での制御がMicrosoftの推奨となっています。

スパムフィルターの方が詳細なログが残り、セキュリティスコアの向上にも繋がるため、まずは方法1を優先して設定してください。

まとめ

企業の大切なデータを守るため、「外部への自動メール転送禁止」は必須のセキュリティ対策です。

- テナント全体で一括禁止するなら: Microsoft Defenderの「スパム対策送信ポリシー」

- 特定の例外を作りたいなら: Exchange管理センターの「メールフロールール」

まずは自社の現在の設定がどうなっているか、Microsoft Defenderポータルを開いて確認してみてください。

数回のクリックで、情報漏洩の大きな穴を塞ぐことができます。

Microsoft 365に関するご相談やお悩みがございましたら、ぜひ株式会社WITHWITまでお気軽にお問い合わせください。

数あるクラウドサービスの中でMicrosoft 365 に特化してきたからこそ導入前から導入後の定着に至るまで、幅広いご相談に対応いたします。